Entender la seguridad en la nube: ventajas y estrategias clave

Preocupado por la seguridad en el nube? La seguridad en la nube protege sus datos y aplicaciones de las ciberamenazas. En este artículo se describen los principales beneficios, los posibles riesgos y las estrategias para proteja su nube medio ambiente de manera efectiva.

Conclusiones clave

- La seguridad en la nube reduce los costos operativos al centralizar la administración de la seguridad y mejorar la protección contra amenazas como los ataques DDoS.

- El modelo de responsabilidad compartida delimita las obligaciones de seguridad entre los proveedores de servicios en la nube y los clientes, lo que fomenta una gestión de la seguridad eficaz.

- Las mejores prácticas de seguridad en la nube, incluidas las auditorías periódicas, la autenticación multifactorial y un modelo de confianza cero, son esenciales para mitigar los riesgos y proteger los datos confidenciales.

Entender la seguridad en la nube: ventajas y estrategias clave

La seguridad en la nube ofrece numerosas ventajas, empezando por reducir los costos iniciales y los gastos operativos. A diferencia de la infraestructura de TI tradicional, en la que el mantenimiento de la seguridad implica un gasto significativo en hardware y software, la seguridad en la nube centraliza estos esfuerzos, lo que a menudo se traduce en una reducción de los costos. Además, la seguridad en la nube mejora la protección contra los ataques de denegación de servicio distribuido (DDoS), salvaguardando sus datos y garantizando la disponibilidad ininterrumpida del servicio.

La evolución de la seguridad en la nube ha mejorado significativamente la transparencia y la solidez de las medidas de seguridad. Estas mejoras protegen los datos de los clientes de las infracciones, mantienen la confianza y protegen la información empresarial confidencial. Las medidas preventivas, como la lucha contra el acceso no autorizado y las filtraciones de datos, son fundamentales para la seguridad en la nube, ya que garantizan que sus datos permanezcan seguros en la nube. Proteger la infraestructura de la nube es crucial, ya que los errores de configuración pueden provocar filtraciones de datos, por lo que las soluciones de seguridad sólidas son esenciales para gestionar estos entornos de forma eficaz.

Centralización de la seguridad en computación en nube simplifica los planes de recuperación ante desastres y la supervisión de eventos de red. La administración de las tareas y actualizaciones de seguridad permite a los proveedores de servicios en la nube reducir los costos operativos y mejorar la confiabilidad y la disponibilidad, garantizando el acceso oportuno de los usuarios autorizados a sus datos y aplicaciones. Este enfoque holístico no solo protege los datos, sino que también mejora la experiencia del usuario al equilibrar los controles de seguridad sin llevar a los usuarios a soluciones alternativas inseguras.

Definición de la seguridad en la nube

La seguridad en la nube se refiere al conjunto integral de políticas, controles y tecnologías diseñados para proteger los datos, las aplicaciones y la infraestructura asociada a la computación en nube. Esto incluye medidas para prevenir las filtraciones de datos, el acceso no autorizado y otras amenazas de seguridad. La capacidad de mantener la confianza de los clientes evitando las filtraciones de datos y protegiendo la información empresarial confidencial es fundamental para la seguridad de la computación en nube. Lo que hace que la seguridad en la nube sea importante es una consideración clave para las organizaciones que utilizan estas tecnologías.

El aumento de la seguridad en la nube ha reducido los costos operativos, ya que los proveedores de servicios en la nube asumen la responsabilidad de administrar las tareas y actualizaciones de seguridad en una nube privada. Este enfoque centralizado no solo simplifica la implementación de las medidas de seguridad, sino que también mejora la confiabilidad y la disponibilidad, garantizando que los usuarios autorizados tengan acceso a sus datos cuando los necesiten. Las medidas preventivas, como los planes de recuperación ante desastres y la supervisión de los eventos de red, son más fáciles de implementar en un entorno de nube.

Una seguridad en la nube eficaz mantiene un equilibrio entre la experiencia del usuario y la protección, evitando controles demasiado rígidos que podrían generar soluciones inseguras. Al centralizar la administración de las aplicaciones y los datos, la seguridad en la nube simplifica el proceso de mantener medidas de seguridad sólidas en todos los entornos de nube.

Cómo funciona la seguridad en la nube

La seguridad en la nube funciona a través de varios mecanismos clave, que incluyen cifrado de datos, administración de identidades y accesos (IAM) y firewalls en la nube. El cifrado de datos es la piedra angular de la seguridad en la nube, ya que garantiza que los datos estén codificados y sean ilegibles sin la clave de descifrado correcta. Este cifrado debe aplicarse tanto en reposo como en tránsito para ofrecer una protección integral contra el acceso no autorizado.

Los sistemas de IAM son fundamentales para controlar el acceso de los usuarios y evitar el acceso no autorizado a los datos. Gestionan las identidades de los usuarios y definen los privilegios de acceso, garantizando que solo los usuarios autorizados puedan acceder a recursos de nube específicos.

Los firewalls, otro componente esencial, sirven como mecanismo de defensa al bloquear el tráfico web dañino y proteger los recursos de la nube de diversas amenazas cibernéticas. La configuración de seguridad correctamente configurada es vital para evitar las filtraciones de datos causadas por servidores en la nube mal configurados.

Implementar políticas de seguridad uniformes en todos los servicios en la nube y centros de datos es crucial para mantener una protección sólida. Tecnologías como el cifrado, la IAM y los firewalls forman la columna vertebral de una seguridad en la nube eficaz.

El modelo de responsabilidad compartida

El modelo de responsabilidad compartida en la seguridad en la nube aclara la división de las tareas de seguridad entre los proveedores de servicios en la nube y sus clientes para evitar confusiones. Este modelo describe que los proveedores de nube administran la infraestructura subyacente, mientras que los clientes son responsables de sus sistemas operativos, aplicaciones y configuraciones.

Comprender el modelo de responsabilidad compartida es crucial para una gestión eficaz de la seguridad en la nube. En servicios como la infraestructura como servicio (IaaS), los clientes administran sus aplicaciones y sistemas operativos invitados.

Al definir claramente las responsabilidades de seguridad, este modelo ayuda tanto a los proveedores como a los clientes a mantener una postura de seguridad sólida.

Riesgos comunes de seguridad en la nube

A pesar de los muchos beneficios de la nube seguridad, persisten varios riesgos. Las filtraciones de datos son una preocupación importante, a menudo causadas por errores de configuración en los sistemas en la nube. Un ejemplo es la violación de Capital One, que se atribuyó a la mala configuración de los activos en la nube. Las API inseguras también plantean riesgos importantes, ya que pueden proporcionar acceso no autorizado a los servicios en la nube.

El secuestro de cuentas es otra amenaza frecuente, en la que los atacantes utilizan la suplantación de identidad o el robo de credenciales para obtener acceso no autorizado a datos confidenciales. Las amenazas internas, en las que empleados actuales o anteriores hacen un uso indebido de su acceso, también pueden provocar filtraciones o pérdidas de datos. La visibilidad limitada de las infraestructuras de nube puede agravar aún más estos riesgos y provocar errores de configuración y medidas de seguridad insuficientes.

Además, los problemas de administración de credenciales suelen estar relacionados con vulnerabilidades en la administración de identidades y accesos en entornos de nube. Los ciberataques diseñados específicamente para aprovechar las vulnerabilidades de la nube y las prácticas informáticas clandestinas, en las que se utilizan aplicaciones en la nube no autorizadas, también plantean riesgos importantes.

La gestión de la postura de seguridad en la nube (CSPM) es una tecnología clave para gestionar las configuraciones y el cumplimiento, ya que aborda las vulnerabilidades internas y externas en las infraestructuras de la nube.

Mejores prácticas para la seguridad en la nube

La implementación de las mejores prácticas de seguridad en la nube es esencial para proteger los datos y minimizar los riesgos. Las auditorías periódicas de las configuraciones de la nube pueden ayudar a identificar y corregir errores de configuración que pueden generar vulnerabilidades de seguridad. Las evaluaciones de seguridad, incluidos los análisis de vulnerabilidades y las pruebas de penetración, también son cruciales para identificar y abordar las posibles debilidades.

La autenticación multifactor (MFA) debe implementarse para todos los usuarios a fin de mejorar la seguridad del acceso. Las soluciones de administración de identidades y accesos permiten un control detallado de los permisos de los usuarios, respetando el principio de privilegio mínimo. La adopción de un modelo de seguridad de confianza cero, que implica la verificación continua de los usuarios y los dispositivos antes de conceder el acceso a los recursos de la nube, es otra estrategia eficaz.

La educación de los usuarios sobre las prácticas de seguridad mitiga significativamente los riesgos asociados con los errores humanos que conducen a violaciones de datos. Las capacidades de monitoreo y registro continuos ayudan a las organizaciones a detectar actividades inusuales en tiempo real, lo que mejora la preparación para responder a los incidentes. Las soluciones de seguridad centralizadas, como la gestión de eventos e información de seguridad (SIEM), proporcionan una visión unificada de los eventos de seguridad en varias plataformas en la nube, lo que ayuda a responder a los incidentes.

Soluciones de seguridad en la nube

Las soluciones de seguridad en la nube desempeñan un papel fundamental a la hora de proteger los datos confidenciales y garantizar la integridad operativa. Los pilares de una estrategia de seguridad en la nube incluyen tecnologías básicas esenciales que mejoran la seguridad, como la gestión de identidades y accesos, el cifrado de datos y la detección avanzada de amenazas.

Administración de identidades y accesos (IAM)

La administración de identidades y accesos (IAM) es crucial para administrar los privilegios de accesibilidad de las cuentas de usuario, incluidas la autenticación y la autorización. Las sólidas soluciones de IAM proporcionan un control detallado sobre quién puede acceder a los recursos de la nube, respetando el principio de privilegios mínimos.

Dado el volumen de derechos, que puede superar los 5000, administrar estos permisos de manera efectiva puede ser un desafío. Los sistemas de IAM agilizan este proceso y garantizan un acceso seguro en diversos entornos de nube.

Cifrado de datos

El cifrado de datos es vital para proteger la información confidencial y garantizar que los datos permanezcan seguros tanto cuando se almacenan como durante la transmisión. Cifrar los datos en reposo y en tránsito es esencial para protegerlos del acceso no autorizado en la nube.

Detección avanzada de amenazas

Las estrategias avanzadas de detección de amenazas utilizan el análisis de datos en tiempo real para identificar comportamientos inusuales y posibles amenazas de seguridad en entornos de nube. Estas estrategias son cruciales para identificar y mitigar las posibles amenazas de seguridad y garantizar la integridad y confidencialidad de los datos en la nube.

Los proveedores de servicios en la nube acreditados emplean tecnologías de vanguardia para mejorar las capacidades de detección de amenazas, proporcionando sólidas medidas de seguridad en la nube para protegerse contra las amenazas avanzadas.

Cómo elegir un proveedor de nube seguro

Elegir el proveedor de servicios en la nube adecuado es esencial para la protección de los datos y la seguridad general de la empresa. La seguridad debe ser una consideración primordial, y los proveedores deben tener controles para evitar la filtración de datos, respaldar el cifrado de los datos e implementar métodos de autenticación sólidos.

Los proveedores también deben permitir el cumplimiento de normativas como el RGPD, la CCPA y la HIPAA para garantizar la seguridad jurídica. Es crucial seleccionar proveedores que sean auditados y certificados de forma independiente para cumplir con los estándares de cumplimiento globales, garantizando el cumplimiento continuo y las prácticas de seguridad actualizadas.

Sostenibilidad y seguridad en la nube

La computación en nube apoya la sostenibilidad al permitir la colaboración remota, reducir la necesidad de viajar y reducir las emisiones de carbono. La virtualización optimiza el uso de los recursos, lo que reduce la necesidad de hardware físico y soporte adicionales sostenibilidad en la computación en nube entornos.

Hivenet, por ejemplo, reduce la huella de carbono en un 77% a través de su tecnología distribuida, que minimiza el consumo de energía para cada miembro de la comunidad. Al implementar estas prácticas sostenibles en la nube, Hivenet mejora la seguridad general y contribuye a un entorno más ecológico.

Preocupaciones de privacidad con las grandes tecnologías

Las grandes empresas de tecnología suelen priorizar la monetización de los datos por encima de la privacidad de los usuarios, lo que suscita importantes preocupaciones sobre sus prácticas de manejo de datos. Las políticas de privacidad complejas y opacas pueden hacer que los usuarios desconozcan cómo se utilizan realmente sus datos. Los métodos de seguimiento invasivos, como las cookies y la toma de huellas dactilares de los dispositivos, suelen emplearse para supervisar el comportamiento de los usuarios.

Muchas empresas de tecnología también comparten los datos de los usuarios con terceros, lo que aumenta el riesgo de uso indebido y violaciones de la privacidad. Este desprecio por la privacidad subraya la necesidad de una mayor transparencia y control por parte de los usuarios sobre sus datos.

Estrategias de seguridad para nubes híbridas y múltiples

Los entornos híbridos y multinube crean más complejidades en la administración de la seguridad. Una estrategia de nube múltiple implica la utilización de varios servicios de nube de varios proveedores, lo que mejora la flexibilidad y reduce la dependencia de los proveedores.

La seguridad multinube abarca prácticas diseñadas para proteger los datos y los servicios en diferentes plataformas en la nube y, al mismo tiempo, mantener su confidencialidad, integridad y disponibilidad. Las nubes distribuidas ofrecen flexibilidad híbrida y mejoran la integración con los sistemas locales para una gestión eficiente de las cargas de trabajo.

Ventajas de la arquitectura distribuida

La computación en nube distribuida mejora la seguridad al distribuir los servicios en varias ubicaciones, lo que reduce los riesgos asociados con las filtraciones de datos localizadas. Esta arquitectura promueve la resiliencia, ya que la falla de un nodo no compromete todo el sistema, lo que garantiza la disponibilidad continua de los servicios.

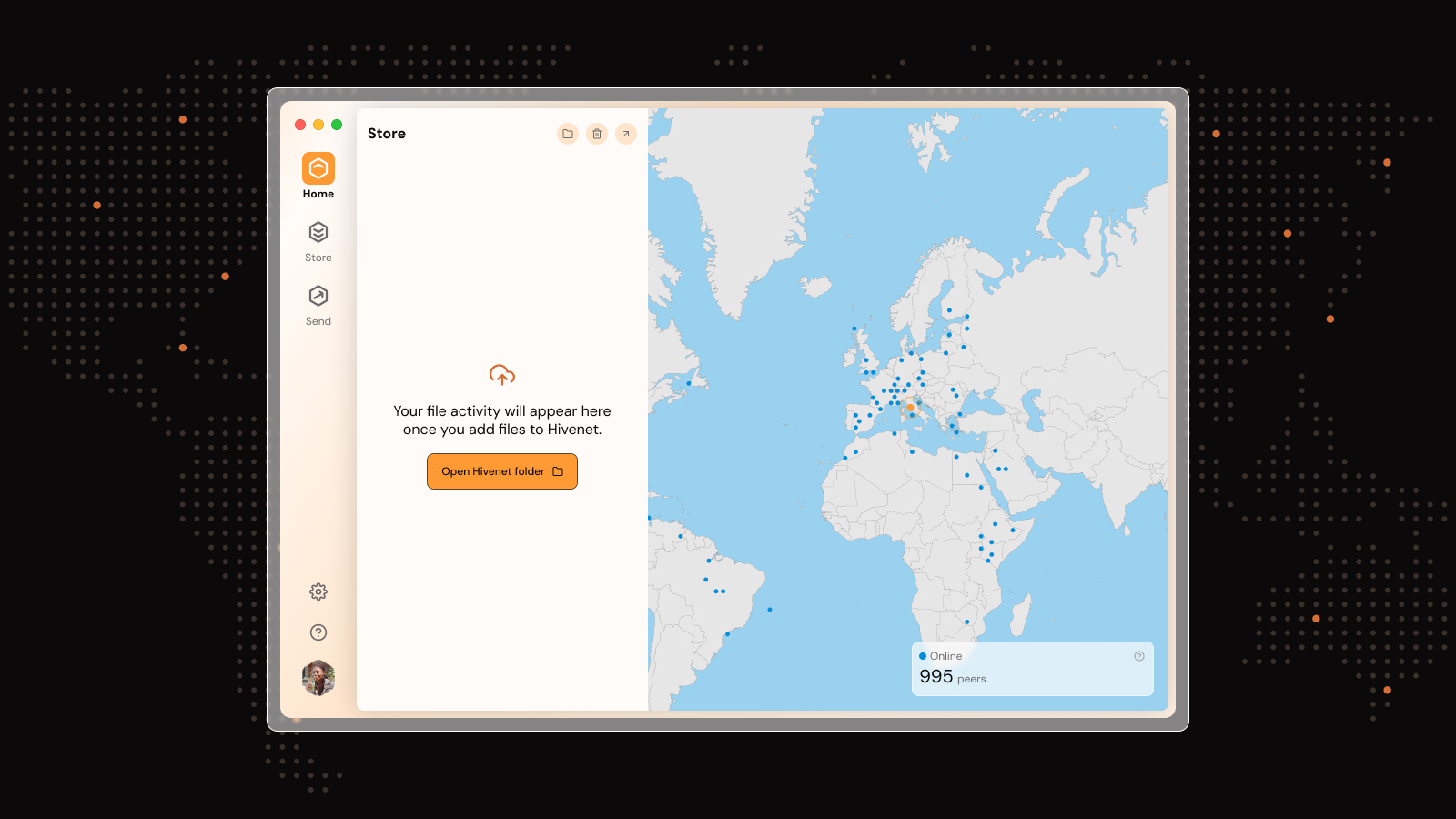

Al distribuir los recursos en varias ubicaciones, los sistemas de nube distribuidos mejoran la resiliencia y la escalabilidad, evitando puntos únicos de falla. La arquitectura distribuida de Hivenet, que está impulsada por la comunidad y es intrínsecamente segura, ejemplifica estas ventajas.

El impacto ambiental de los grandes centros de datos

Los grandes centros de datos tienen un impacto significativo en el medio ambiente debido a su consumo masivo de energía. En 2018, los centros de datos consumieron alrededor de 200 teravatios/hora de electricidad, lo que equivale al consumo total de energía del Reino Unido. Se espera que este asombroso consumo aumente, y las proyecciones indican que el sector tecnológico consumirá el 20% de la electricidad mundial en 2025, frente al 7%.

Los centros de datos tradicionales requieren amplios sistemas de refrigeración, que a su vez consumen grandes cantidades de energía. Un solo centro de datos puede tener una huella de carbono mayor que la de la industria aérea. La fuerte dependencia de los combustibles fósiles para obtener energía agrava aún más el impacto ambiental y contribuye significativamente a las emisiones de gases de efecto invernadero.

Esto resalta la necesidad urgente de prácticas más sostenibles en las operaciones de los centros de datos.

La seguridad de la computación en la nube es primordial

La seguridad en la nube es un aspecto esencial de la infraestructura digital moderna y ofrece numerosos beneficios, como la reducción de los costos, la mejora de la protección contra las ciberamenazas y la mejora de la confiabilidad de los datos. Sin embargo, también conlleva su propio conjunto de riesgos, como las filtraciones de datos y los errores de configuración, que deben gestionarse mediante las mejores prácticas y soluciones de seguridad sólidas.

La elección de un proveedor de nube seguro, la implementación de prácticas sostenibles y la comprensión del modelo de responsabilidad compartida son pasos cruciales para mantener una postura de seguridad sólida. Al adoptar estas medidas, las organizaciones pueden proteger sus datos, garantizar el cumplimiento y contribuir a un futuro digital más ecológico y seguro. Adopte la seguridad en la nube hoy y proteja su futuro digital.

Preguntas frecuentes

¿Cuáles son las 5 principales medidas de seguridad en la computación en la nube?

Las cinco principales vulnerabilidades de seguridad de la computación en nube son los errores de configuración, el robo de credenciales de acceso, la suplantación de identidad, los ataques a las API y la TI clandestina. Abordar estas vulnerabilidades es crucial para garantizar una seguridad sólida en los entornos de nube.

¿Cómo garantiza Hivenet la seguridad de los datos?

Hivenet garantiza la seguridad de los datos al restringir el acceso a su aplicación, lo que hace que no esté disponible a través de los navegadores web, lo que ayuda a mantener la privacidad y la protección de los datos.

¿Cuál es la característica única de Hivenet en comparación con los servicios en la nube tradicionales?

La característica única de Hivenet es su modelo peer-to-peer, que permite a los usuarios aportar su espacio de almacenamiento y potencia informática, fomentando una red segura y resiliente a diferencia de los servicios en la nube tradicionales.

¿Cómo contribuye Hivenet a la sostenibilidad?

Hivenet contribuye significativamente a la sostenibilidad al reducir la huella de carbono en un 77% a través de su tecnología distribuida, que reduce el consumo de energía de cada miembro de la comunidad. Este enfoque innovador mejora la eficiencia ambiental y promueve un futuro más ecológico.

¿Qué debo tener en cuenta al elegir un proveedor de servicios en la nube?

Al elegir un proveedor de nube, dé prioridad a aquellos que ofrecen medidas sólidas de protección de datos, incluido el cifrado de datos, métodos de autenticación sólidos y el cumplimiento de las normativas pertinentes, como el RGPD, la CCPA y la HIPAA. Esto garantiza la seguridad y la legalidad de sus prácticas de administración de datos.

Liked this article? You'll love Hivenet

You scrolled this far. Might as well join us.

Secure, affordable, and sustainable cloud services—powered by people, not data centers.